Categories:

En moyenne, 8 utilisateurs d’entreprise sur 1 000 ont cliqué sur un lien de phishing ou ont tenté d’accéder à un contenu de phishing. Mais l’email n’est plus l’unique méthode utilisée par les cybercriminels. Ils utilisent aussi les […]

Categories:

Depuis fin décembre, des pirates prennent le contrôle de l’interface de certains professionnels avec Booking.com, grâce à des techniques de phishing ciblé et cherchent à extorquer des données de paiement aux internautes ayant utilisé la plateforme, alerte le […]

Categories:

Plus de 80 organisations (dont l’EFF, Access Now, Human Rights Watch, Privacy International, French Data Network Federation, etc.) viennent d’adresser une lettre au Comité ad hoc des Nations Unies chargé de faciliter les négociations au sujet du projet (.pdf) de […]

Categories:

En réponse aux sanctions occidentales, le gouvernement biélorusse a approuvé une loi qui légalise le piratage de logiciels, de musique ou de films si le titulaire des droits d’auteur provient « d’États étrangers qui commettent des actions hostiles à l’encontre […]

Categories:

En l’état, Chrome marque tout site Web HTTP comme « non sécurisé » dans la barre d’adresse. Le navigateur empêche également par défaut les sites sécurisés (HTTPS) d’utiliser des formulaires non sécurisés ou de proposer des téléchargements non sécurisés. Cette […]

Categories:

Auditionné, à huis clos, par la Commission de la défense nationale et des forces armées le 7 décembre dernier (le compte rendu vient d’être mis en ligne), Aymeric Bonnemaison, quatrième général à prendre la tête du Commandement de la cyberdéfense, a […]

Categories:

La nouvelle directive européenne sur la cybersécurité, dite « NIS 2 » (ou « SRI 2 » en français), entrera en vigueur dans quelques jours. Elle remplacera la première directive NIS en l’améliorant sur tous les points. Harmonisation, […]

Categories:

Tout le monde sait que nous devons nous préparer à « l’avenir quantique » qui devrait être une réalité d’ici 10 à 20 ans. Une avancée est-elle possible cette année ? Dans les derniers jours de 2022, la […]

Categories:

Proton Mail, l’une des références sur le marché des messageries chiffrées, vient de publier une nouvelle étude édifiante. Selon les données récoltées, près de 50% des mails contiennent des traqueurs. Ces pixels espions collectent et partagent en secret […]

Categories:

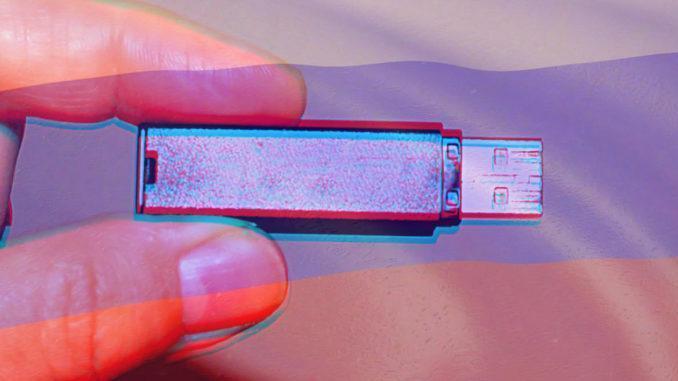

Des pirates liés à Moscou ont mené une opération de cyberespionnage contre l’Ukraine grâce à une clé USB malveillante insérée. Le piratage avait commencé en décembre 2021. Les vieilles techniques de cyberespionnage fonctionnent encore. Des hackers de Moscou, membres du renseignement, ont infiltré […]